Ancaman dunia maya terus berkembang dengan kecepatan yang luar biasa, mempengaruhi bisnis, pemerintahan, dan individu di seluruh dunia. Dalam laporan tahunan yang sangat dinanti, Cloudflare mengungkapkan pandangannya tentang tren ancaman siber di tahun 2026, yang menyoroti bagaimana dunia maya menjadi semakin canggih dan kompleks. 2026 Threat Report Cloudflare memberikan wawasan yang tak ternilai tentang bagaimana ancaman ini berkembang dan apa yang dapat kita lakukan untuk melindungi data dan infrastruktur.

Laporan ini mencatat evolusi penting yang terjadi di dunia siber selama beberapa tahun terakhir dan menyoroti pentingnya pendekatan berbasis Zero Trust, keamanan otomatis, serta pemahaman yang lebih baik tentang AI dalam pertahanan dunia maya.

Ancaman Siber 2026: Berubahnya Lanskap Serangan

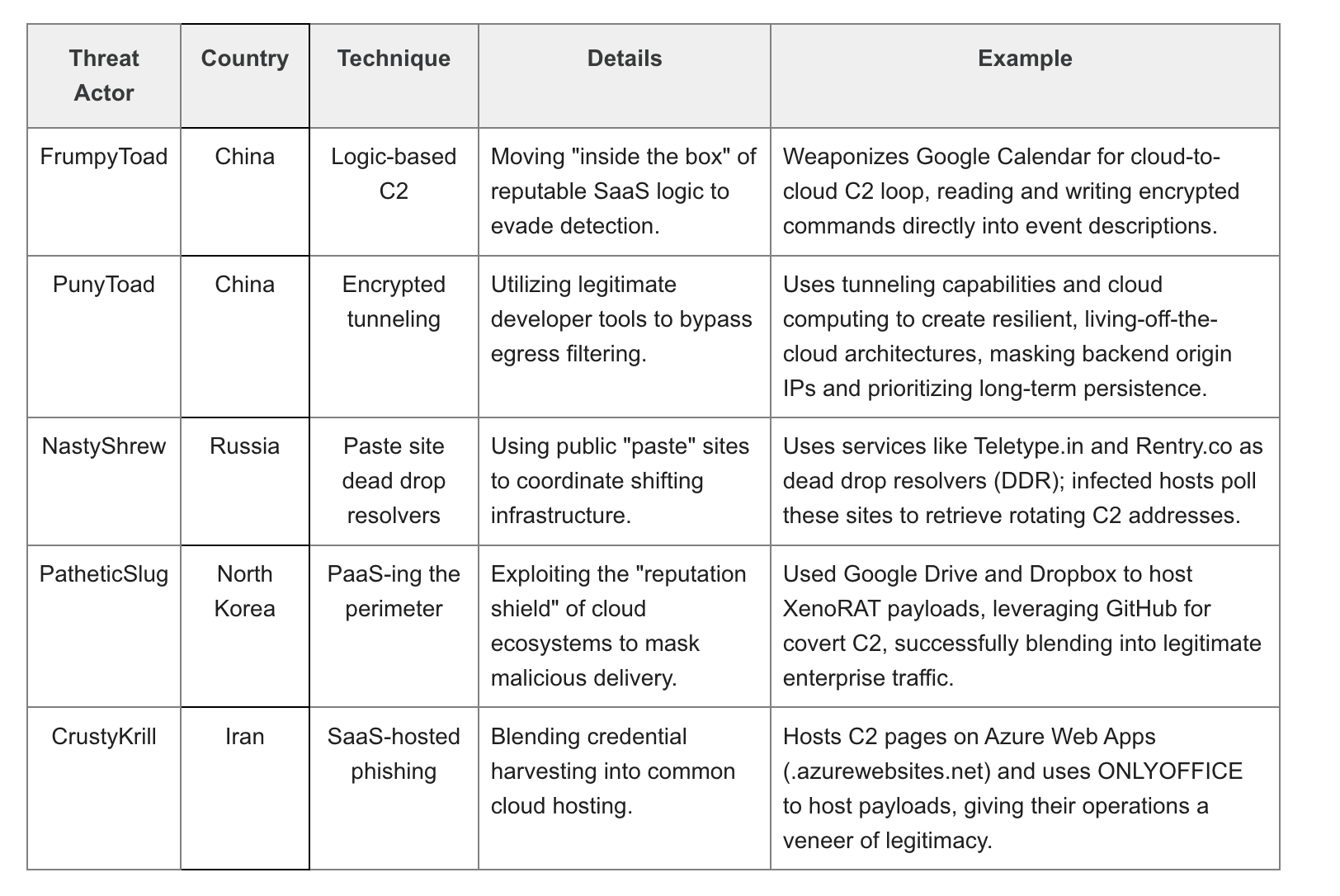

Berikut data dari Cloudflare terkait kelompok pelaku ancaman , lokasi markas mereka, dan contoh pendekatan yang mereka gunakan.

Dalam laporan tersebut, Cloudflare mengungkapkan bahwa serangan dunia maya telah berkembang dari ancaman yang sederhana menjadi serangan terorganisir yang sangat efisien dan terotomatisasi. Ancaman dari aktor negara dan kelompok terorganisir kini menjadi hal yang umum, dan taktik yang digunakan semakin kompleks dan tersembunyi di balik infrastruktur yang sah.

Laporan ini mengidentifikasi beberapa tren besar yang diprediksi akan menjadi fokus utama dalam menghadapi ancaman di tahun 2026.

Salah satu pendekatan yang banyak digunakan adalah “living-off-the-land”, yang berarti mereka memanfaatkan infrastruktur dan layanan yang sah, seperti cloud computing dan aplikasi SaaS (Software as a Service), untuk menyembunyikan aktivitas jahat mereka dan menghindari deteksi.

AI dan Otomatisasi Mengubah Cara Serangan Dilakukan

Salah satu temuan paling signifikan dari laporan ini adalah peran Artificial Intelligence (AI) dalam mempercepat dan mengotomatisasi serangan. AI sekarang digunakan oleh penyerang untuk membuat serangan lebih efisien dan lebih cerdas, dengan alat yang dapat menganalisis data lebih cepat dari pada manusia. Teknologi seperti Generative AI memungkinkan penyerang untuk melakukan serangan yang sebelumnya sangat sulit dilakukan oleh pihak yang tidak berpengalaman.

AI digunakan untuk:

- Menganalisis dan mengidentifikasi kerentanannya dalam sistem.

- Menyusun dan menjalankan serangan secara otomatis tanpa perlu intervensi manual.

- Membuat deepfake yang semakin sulit untuk dibedakan dari konten asli.

Perubahan ini mengarah pada ancaman yang lebih canggih dan lebih cepat, serta menjadikan sistem keamanan konvensional tidak lagi memadai untuk melindungi data dan infrastruktur kritis.

8 Tren Besar Ancaman Siber di Tahun 2026

Laporan ini juga mengidentifikasi delapan tren utama yang kemungkinan besar akan mendominasi dunia ancaman dunia maya pada tahun 2026. Berikut adalah ikhtisar dari setiap tren tersebut:

1. AI Mengubah Serangan Jadi Cepat dan Otomatis

Penyerang semakin mengandalkan machine learning dan AI untuk mengidentifikasi celah dan mengoptimalkan serangan, meningkatkan efisiensi mereka dan mempersingkat waktu yang dibutuhkan untuk mencapai tujuan mereka.

2. Pre-positioning oleh Negara‑Negara Adidaya

Negara-negara seperti China dan Rusia semakin sering menggunakan pre-positioning—menyusup ke dalam infrastruktur kritis sebelum mereka benar-benar menyerang. Ini memungkinkan mereka untuk mengakses data sensitif atau merusak sistem tanpa peringatan sebelumnya.

3. Eksploitasi API dan SDK Pihak Ketiga

Integrasi dengan API pihak ketiga yang tidak cukup aman memberi celah bagi penyerang untuk mengakses data sensitif tanpa terdeteksi. Oleh karena itu, perusahaan harus meninjau dan membatasi izin yang diberikan kepada aplikasi dan API pihak ketiga.

4. Serangan Menggunakan Alat Cloud yang Sah

Serangan saat ini sering kali menggunakan alat cloud yang sah seperti Google Calendar, Dropbox, dan GitHub, yang memungkinkan penyerang beroperasi di bawah radar dan tidak terdeteksi oleh sistem keamanan konvensional.

5. Deepfake dan Identitas Palsu

Penyerang semakin menggunakan teknologi deepfake untuk menyusup ke organisasi dengan berpura-pura menjadi karyawan atau mitra bisnis yang sah. Hal ini meningkatkan potensi ancaman bagi perusahaan, terutama dalam serangan sosial engineering.

6. Hijacking Token dan Sesi Mengalahkan Autentikasi Ganda

Alih-alih mencoba mengalahkan multi-factor authentication (MFA), penyerang lebih memilih untuk meretas token sesi atau mengambil alih sesi aktif, memungkinkan mereka untuk mengakses sistem tanpa perlu melewati autentikasi.

7. Phishing Canggih dan Serangan Berbasis Relay

Bot yang menjalankan kampanye phishing kini semakin pintar. Mereka memanfaatkan kesalahan dalam memverifikasi pengirim di server email untuk membuat email jahat tampak sah dan terpercaya.

8. DDoS dengan Skala Hyper-Volumetrik

Serangan DDoS kini mencapai level terabit per detik dan lebih canggih, dengan botnet yang tersebar di seluruh dunia, membuat serangan ini lebih sulit untuk dihentikan.

Contoh Taktik Canggih yang Ditemukan

Laporan ini juga menyoroti contoh konkret dari serangan yang dilakukan menggunakan teknologi canggih dan eksploitasi alat yang sah. Beberapa contoh mencakup:

- Weaponized Cloud Tooling: Penyerang kini memanfaatkan alat cloud yang sah seperti Google Drive dan Amazon SES untuk menyembunyikan aktivitas mereka dan menghindari deteksi.

- DDoS tingkat industri: Botnet yang lebih besar, seperti Aisuru, mampu meluncurkan serangan DDoS yang mencapai lebih dari 31 terabit per detik, cukup untuk menurunkan sebagian besar infrastruktur internet global.

Rekomendasi dan Langkah-Langkah yang Dapat Diambil

1. Implementasi Zero Trust

Model keamanan Zero Trust adalah salah satu cara paling efektif untuk menghadapi serangan di dunia digital yang semakin kompleks. Dalam model ini, tidak ada pengguna atau perangkat yang dipercaya secara otomatis, bahkan jika mereka berada di dalam jaringan perusahaan.

2. Mengadopsi Pertahanan Otomatis dan Respons Real-time

Serangan canggih sekarang berlangsung dengan sangat cepat, yang mengharuskan perusahaan untuk mengadopsi sistem pertahanan otomatis yang dapat merespons ancaman dalam waktu nyata. Dengan menggunakan pembelajaran mesin dan AI, perusahaan dapat memitigasi risiko secara lebih efektif.

3. Pengamanan API dan Integrasi SaaS

Perusahaan harus mengadopsi kebijakan yang lebih ketat terkait API dan aplikasi pihak ketiga. Penggunaan autentikasi yang lebih kuat dan pembatasan izin yang lebih ketat sangat penting untuk mengurangi potensi risiko.

Kesimpulan:

Laporan Cloudflare 2026 menggambarkan bahwa dunia siber telah berubah menjadi medan perang yang lebih canggih dan lebih terorganisir. Ancaman siber tidak lagi hanya melibatkan serangan berbasis malware yang sederhana, tetapi telah berkembang menjadi serangan terorganisir dengan penggunaan alat yang sah dan taktik yang sangat otomatis. Untuk tetap terdepan, perusahaan perlu memprioritaskan keamanan yang berbasis Zero Trust, memanfaatkan AI untuk pertahanan yang lebih cerdas, dan memitigasi risiko API serta integrasi pihak ketiga.

Jangan lewatkan untuk memperbarui strategi keamanan Anda dan meningkatkan kesadaran di seluruh organisasi. Implementasi kebijakan proaktif dan respons yang cepat dapat membuat perbedaan besar dalam melindungi aset digital Anda dari ancaman yang terus berkembang.

Jika Anda tertarik untuk mengimplementasikan langkah-langkah ini dalam organisasi Anda atau ingin berbicara lebih lanjut tentang tren ini, jangan ragu untuk menghubungi kami.

Artikel ini didasarkan pada artikel dari Cloudflare yang dapat ditemukan di sini.